Godinu 2025. obilježio je niz ozbiljnih kibernetičkih incidenata. U rujnu je hakerski napad na jednog pružatelja usluga u zračnom prometu na više dana paralizirao zračne luke diljem Europe – od londonskog Heathrowa, zatim napada na Jaguar Land Rover (JLR) pa sve do berlinskog Schönefelda. U Velikoj Britaniji, kibernetički napad na trgovački lanac Marks & Spencer prouzročio je štetu procijenjenu na više od 340 milijuna eura, dok se Music Store tjednima borio s posljedicama upada u sustav. To su samo neki od primjera

Jedno je pritom postalo jasno: kibernetički kriminalci više ne djeluju samo brže, nego zahvaljujući automatizaciji i umjetnoj inteligenciji i znatno učinkovitije nego prije.

Stručnjaci upozoravaju da će se u 2026. godini sigurnosna prijetnja dodatno zakomplicirati. Na temelju ankete među kibernetičkim stručnjacima, izdvojeno je pet ključnih trendova koji će obilježiti hakerske napade u idućoj godini i zbog kojih će i tvrtke i građani morati biti oprezniji nego ikad, piše Wiwo.de.

Autonomna umjetna inteligencija

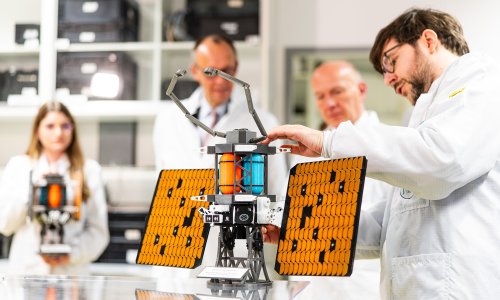

Nekada su hakeri morali ručno planirati svaki korak – od traženja sigurnosnih rupa, preko pisanja zlonamjernog koda, do samog napada. Danas sve veći dio tog posla obavljaju autonomni programi temeljeni na umjetnoj inteligenciji.

Riječ je o sustavima koji samostalno skeniraju računalne mreže, pronalaze slabe točke i pokreću napade, dok paralelno analiziraju nove načine proboja. Iako još nema javno potvrđenih slučajeva potpuno samostalnih masovnih napada bez ikakvog ljudskog nadzora, stručnjaci upozoravaju da su svi tehnički preduvjeti već tu.

'Kriminalci danas imaju na raspolaganju automatizirane alate koji se mogu širiti, prilagođavati i djelovati bez stalne kontrole čovjeka', upozorava Robert McArdle iz sigurnosne tvrtke Trend Micro.

To znači da se neka tvrtka može preko noći naći na meti koordiniranog napad, bez da s druge strane sjedi osoba koja aktivno upravlja napadom. Umjetna inteligencija pritom može automatski izrađivati uvjerljive lažne e-mailove i u nekoliko sekundi ih prilagođavati ako prvi pokušaj ne uspije.

Napadi na samu umjetnu inteligenciju

Kako sve više organizacija koristi umjetnu inteligenciju za automatizaciju poslovanja, poboljšanje korisničke podrške ili analizu podataka, hakeri su prepoznali novu metu: same AI sustave i podatke na kojima oni rade.

Napadači mogu ubaciti zlonamjerne upute ili izmijeniti podatke za treniranje sustava, čime umjetnu inteligenciju navode na pogrešne odluke. Takve manipulacije mogu rezultirati ignoriranjem sigurnosnih upozorenja ili neovlaštenim otkrivanjem osjetljivih informacija. 'Zaštita integriteta AI sustava i njihovih podataka postat će jedno od ključnih sigurnosnih pitanja u 2026. godini', ističe Darren Thomson iz tvrtke Commvault.

Istraživači su već pokazali da čak i male izmjene u podacima mogu imati ozbiljne posljedice, primjerice da chatbot pogrešno odgovara na pitanja ili da sustav za resetiranje lozinki počne izdavati pristupne kodove neovlaštenim osobama, bez ikakvog upozorenja.

AI i deepfake

Vrijeme očitih, loše napisanih phishing poruka polako završava. Godina 2026. donosi hiperpersonalizirane prijevare, u kojima umjetna inteligencija stvara iznimno uvjerljive poruke, glasove i videozapise.

Poziv koji zvuči kao da dolazi od vašeg direktora? Videopoziv s navodnim poslovnim partnerom? Slika i glas mogu biti generirani u stvarnom vremenu. Tehnologija tzv. deepfakea – lažnih, ali vrlo realističnih snimki – sve je dostupnija i jednostavnija za korištenje.

'Nepovjerenje više neće biti znak paranoje, nego profesionalne odgovornosti', upozorava Adam Marrè, glavni sigurnosni direktor tvrtke Arctic Wolf. Napadači ove metode koriste kako bi zaposlenike naveli na hitne novčane transakcije ili otvaranje pristupa sustavima. Jedna pogrešna odluka može otvoriti vrata cijeloj mreži.

Sve češće hakeri uopće ne koriste klasične viruse ili zlonamjerne programe. Umjesto toga, zloupotrebljavaju legitimne alate koji već postoje u sustavima žrtava, poput administrativnih alata ugrađenih u operacijske sustave. Takvi napadi izgledaju kao uobičajeni administrativni procesi, brišu vlastite tragove i zaobilaze klasične antivirusne programe.

'Napadači se sve češće oslanjaju na alate koje sustavi već imaju', objašnjava Martin Zugec iz Bitdefendera. 'Za tradicionalne zaštitne sustave takvi napadi često su praktički nevidljivi.'

Zbog toga stručnjaci preporučuju praćenje ponašanja u sustavu, ograničavanje ovlasti korisnika i prepoznavanje neuobičajenih aktivnosti, a ne samo traženje sumnjivih datoteka.

Ucjenjivački napadi na srce IT sustava

Umjesto šifriranja pojedinačnih računala, hakeri sve češće ciljaju središnje upravljačke sustave virtualnih poslužitelja, tzv. hipervizore. Oni upravljaju desecima ili stotinama virtualnih strojeva u podatkovnim centrima.

Ako napadnu taj sustav, cijela IT infrastruktura može odjednom stati. Sigurnosne analize već bilježe slučajeve u kojima je jedna ranjivost dovela do potpunog prekida poslovanja. 'Napadači se okreću hipervizorima jer im to omogućuje maksimalnu štetu uz minimalan napor', upozorava Zugec.

To znači da sigurnosne kopije više ne smiju obuhvaćati samo podatke i aplikacije, nego i same upravljačke sustave.

Priprema je važnija od panike

Autonomni napadi, sofisticirane prijevare, nevidljivi upadi i ucjenjivački napadi na ključne sustave jasno pokazuju da se kibernetička prijetnja ubrzano razvija. Iako potpuno samostalni napadi bez ikakve ljudske kontrole još nisu svakodnevica, svi tehnički temelji za to već postoje.

Za 2026. godinu stručnjaci imaju jasnu poruku: bolja priprema važnija je od straha. Višefaktorska autentifikacija, zaštita AI sustava, jasni postupci provjere i stalni nadzor infrastrukture ne sprječavaju svaki napad, ali značajno skraćuju vrijeme oporavka.

'Fokus se mora pomaknuti s pokušaja da se spriječi svaki napad na to da se smanji šteta i vrijeme prekida poslovanja', sažima Thomas Lo Coco iz Absolute Securityja.