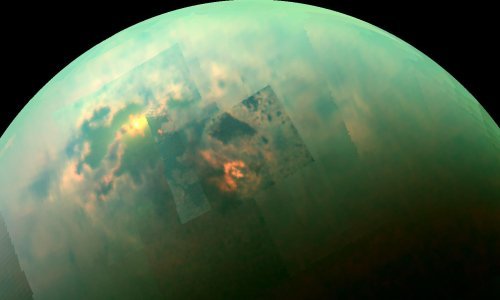

Sigurnosni propust zlorabi Androidovu značajku Fast Pair, koja omogućuje praktično povezivanje s obližnjim Bluetooth uređajima jednim dodirom

Milijuni audio uređaja s operativnim sustavom Android renomiranih marki poput Sonyja, JBL-a, Ankera, Sonosa i Googlea imaju sigurnosni propust koji bi hakerima mogao omogućiti prisluškivanje razgovora ili praćenje lokacije.

Postoje načini kako ga zakrpati. Pogledajmo o čemu se radi.

Sigurnosni propust WhisperPair prva je otkrila belgijska organizacija KU Leuven University Computer Security and Industrial Cryptography Group.

Zlorabi Androidovu značajku Fast Pair, koja omogućuje praktično povezivanje s obližnjim Bluetooth uređajima jednim dodirom, tako što preuzme proces uparivanja, dajući napadačima skriveni prozor u vaš audio uređaj, a istovremeno mu dopuštajući povezivanje s vašim telefonom ili tablet računalom bez vašeg znanja.

Nakon što se haker upari s vašim audio uređajem, može ga koristiti za prisluškivanje vaših mikrofona, slušanje razgovora putem vaših zvučnika, reprodukciju vlastitog zvuka na bilo kojoj glasnoći koju želi i, ako vaš uređaj ima podršku za Google Find Hub, možda čak i praćenje vaše lokacije.

Zasad je propust dokumentiran samo u Googleovim slušalicama Pixel Buds Pro 2 i pet Sony proizvoda te funkcionira ako ih prethodno niste povezivali s Androidom ili uparili s korisničkim računom pri Googleu.

Provjerite na stranicama proizvođača vaših slušalica jesu li na popisu potencijalno rizičnih.

Sigurnosne zakrpe razlikuju se ovisno o proizvođaču.

Recimo, JBL je počeo izdavati sigurnosne nadogradnje putem bežične veze, dok je Logitech rekao kako je 'integrirao zakrpu firmvera za nadolazeće proizvodne jedinice'.

U Googleu tvrde kako su zakrpe već poslali. Također su naveli kako su blokirali mogućnost praćenja lokacije. No, istraživači su to rješenje uspjeli zaobići za nekoliko sait.

Stoga se preporuča instaliranje pratećih aplikacija za vaše slušalice, kako biste mogli provjeriti je li nadogradnja dostupna i implementirati ju.

Alternativno, možete vratiti uređaj na tvorničke postave. Imajte na umu kako time ostaje ranjiv za buduće napade, piše Life Hacker.