Postoji nekoliko trikova kako možete zaštiti svoje računalo i računalnu mrežu od napasti koja se u nekoliko dana proširila na 64 zemlje svijeta. Evo što vam je činiti

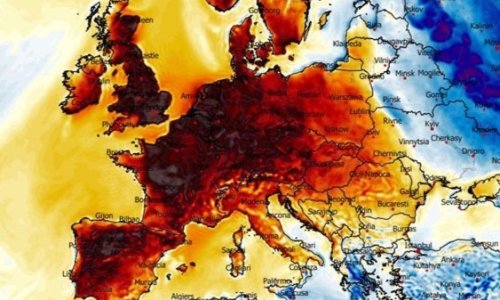

Kao što smo već pisali, na računala diljem svijeta krenuo je napad ransomwareom NotPetya. Izvorno je pogodio brojne veće sustave u Ukrajini. Potom se munjevito proširio na 64 države, među kojima su Brazil, Njemačka, Rusija i Sjedinjene Države.

U Microsoftu sumnjaju kako je napad stigao iz ukrajinske tvrtke M.E.Doc, koja proizvodi softver za porezno računovodstvo.

Objasnit ćemo kako funkcionira i kako se možete zaštititi.

NotPetya (ili Petwrap) temelji se na starijoj inačici ransomwarea Petya, osmišljenog kako bi haker enkripcijom zaključao računala i tražio otkupninu u bitkoinima. Za razliku od većine dosadašnjih izdanja ransomwera čini se kako ova verzija smjera i nanošenju štete tvrtkama, ne samo prikupljanju novca.

Opasnom ju čini to što zlorabi sigurnosni propust EternalBlue (moguće i EternalRomance), navodno osmišljen u američkoj obavještajnoj agenciji National Security Administration. Na propust je upozorila hakerska skupina Shadow Brokers u travnju ove godine.

Prerušeni malware

Cilja određene ranjive mrežne protokole Server Message Block (verzija 1), koje se koristi za dijeljenje pisača, datoteka i serijskih portova između umreženih stolnih računala s operativnim sustavom Windows.

Žrtve obično preuzmu i pokrenu zlonamjerni softver prerušen u datoteku koja je stigla kao privitak uz e-poštu, a koja djeluje legitimno i bezazleno. Jednom pokrenuta, Petya zaključava cijeli čvrsti disk ili SSD tako što promijeni program koji pokreće podizanje Windowsa.

Sam malware može zaraziti samo jedno računalo. Ali, Petya sadrži i komponentu računalnog crva (worm) što znači kako se može sama širiti s računala na računalo, kao i umnožavati se. Čini se kako su zasad riziku zaraze izložena samo računala s Windowsima u tvrtkama i organizacijama.

Još nije poznato koja su sve izdanja Windowsa problematična pa pretpostavite kako je riječ o svima od XP do 10. Microsoft je već objavio nadogradnje koje blokiraju sigurnosne propuste koje koriste EternalBlue i EternalRomance sigurnosnom nadogradnjom MS17-010 objavljenom prije tri mjeseca. Ako ju već niste instalirali, učinite to odmah.

Zavarajte Petyu

Ako zbog bilo kojeg razloga to ne možete učiniti, možete u potpunosti isključiti Server Message Block i/ili stvoriti pravilo u preusmjerivaču (router) ili vatrozidu (firewall) kojim ćete blokirati dolazni promet za Server Message Block na portu 445.

Postoji još jedan jednostavan način kako spriječiti zarazu računala. Otvorite File Explorer i učitajte mapu Windows directory (obično pod C:\Windows). U toj mapi napravite datoteku nazvanu perfc (da, bez ekstenzije) i postavite dozvole u General/Attributes na Read Only.

Kako u mapi Windows nema opcije za stvaranje nove datoteke, trebat ćete otvoriti Notepad i spremiti praznu datoteku perfc.txt u mapu Windows. Nakon toga obrišite ekstenziju .txt iz naziva, kliknite OK kad vas Windows upozore pa kliknite na datoteku desnom tipkom miša kako bi dozvole promijenili na Read Only.

Kako će to pomoći? Petya će prilikom pregleda vašeg PC-ja naći tu datoteku i pretpostaviti kako je računalo već zaraženo. Naravno, hakeri su toga već svjesni, pa ovaj trik neće dugo biti koristan, piše Digital Trends.